İnternete giren bir kaç kullanıcı için WPA2 protokolü hiç bir şey ifade etmeyebilir. Hatta 'nasılsa internete giriyorum çokta tırt' diye de bilir. Ancak işin aslında ve arkasında yatan detay, tüm dünya genelindeki WPA2 şifreleme protokolünü kullanan modemler için geçerli. Artık kablosuz ağlarımızın hiç birisi güvenli değil. Olay nasıl mı gerçekleşti, gelin detayları şöyle bir göstereyim.

Protokolün Kırılması Neyi İfade Ediyor ?

Birazdan aşağıda olayın nasıl gerçekleştirildiğine dair bir video izleyeceksiniz. Ancak ondan öncesinde bu hack olayının arkasından nasıl bir zarar ve sonuç çıkacak ona değinmemiz daha doğru. Zira WPA2 protokolü WiFi bağlantılarını daha güvenli hale getirmek için yaygın olarak kullanılan (hemen hemen her modemde) 13 yıllık bir kimlik doğrulama şemasıdır. Bu olayın aşılması ve hacklenmesinden sonra ise standart olan tüm Wi-Fi cihazları tehlike altına girdi.

Saldırıya Krack-Key Reinstallation Attack adı verildiği gibi, yapılan saldırı sonuçlarında WPA2 ile korunan Wi-Fi şebekelerine karşı atak yaparak kredi kartı numaraları, şifreler, sohbet mesajları, bilgisayarınızda yükle olan fotoğraf ve videolar, e-posta iletileri gibi tüm detaylara erişebiliyorlar. Standart Wi-Fi modemlerinin yanı sıra, pahalı olan ancak yine WPA2 kullanan cihazlar için de aynı durum geçerli.

Şuanda araştırmacıların analizleri sürerken, saldırganların bu güvenli ağı nasıl aştığı araştırılıyor. Etkilenen güvenlik protokollerinin listesi ise şu şekilde;

* Hem WPA1 hem de WPA2 kullanıcıları

* Şirket ve kurumsal ağlar

* Şifreler WPA-TKIP, AES-CCMP ve GCMP protokolleri

Kısacası cihazınız Wi-Fi destekliyorsa "GG" diyoruz. Araştırmacıların ilk analiz sonuçlarına göre Android, Linux, Apple, Windows, OpenBSD, MediaTek, Linksys ve diğerlerinin Krack saldırısından etkilendiği belirtildi. Toplam saldırıya maruz kalan sistem sayısının ise 7 milyon 186 bin olduğu söyleniyor. Saldırı hala devam ederken, her geçen saatte bu sayı hemen hemen bir kat daha artıyor.

Krack Saldırısına Maruz Kalınca Ne Oluyor ?

Krack saldırısı ile birlikte saldırganların hedeflenen Wi-Fi şifrelerini kurtarmalarına yardımcı olmaz. Bunun yerine gerçek şifreyi bilmeden WiFi kullanıcılarının verilerine erişmelerine izin vermektedir. Şuan için engellenemeyen bu saldırı türü, çok fazla kullanıcının başını yakacak.

Kısaca KRACK WPA2 Saldırısının Nasıl Çalıştığını Açıklayalım

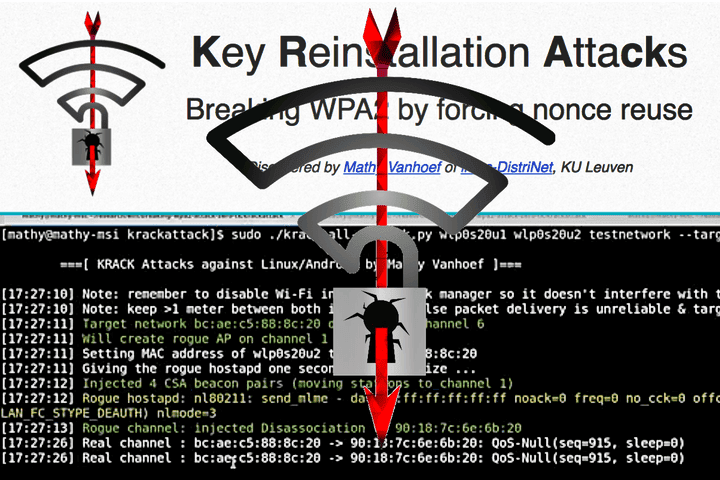

IMEC-DistriNet araştırmacısı olan Mathy Vanhoef tarafından keşfedilen KU Leuven Krack saldırısı trafik şifreleme anahtarı oluşturmak için kullanılan WPA2 protokolünü kırarak, protokole dışarıdan birisi değil sanki o protokoldenmiş gibi davranan yazılımla el sıkışması ile oluşuyor. Yani sizin protokolünüz bu yabancı saldırıyı saldırı olarak algılamıyor ve dışarıdan gelen bu müdahaleyi kendinden biri olarak görerek kabul ediyor.

Şuanda tespit edilen WPA2 güvenlik açıkları ve ayrıntıları şu şekilde;

CVE-2017-13077: Dörtlü el sıkışmasında çiftli şifreleme anahtarının (PTK-TK) yeniden yüklenmesi.

CVE-2017-13078: Dörtlü el sıkışmasında grup anahtarının (GTK) yeniden yüklenmesi.

CVE-2017-13079: Dörtlü el sıkışmasında bütünlük grubu anahtarının (IGTK) yeniden yüklenmesi.

CVE-2017-13080: Grup anahtarının el değiştirmesinde grup anahtarının (GTK) yeniden yüklenmesi.

CVE-2017-13081: Grup anahtar el sıkışmasında bütünlük grubu anahtarının (IGTK) yeniden yüklenmesi.

CVE-2017-13082: Yeniden aktarılan Hızlı BSS Geçiş (FT) Yeniden İlişki İsteğini kabul etme ve işleme sırasında çift yönlü şifreleme anahtarını (PTK-TK) yeniden yükleme isteği.

CVE-2017-13084: PeerKey el sıkışmasına STK anahtarının yeniden yüklenmesi.

CVE-2017-13086: Tünelli Doğrudan Bağlantı Kurulumu (TDLS) PeerKey (TPK) anahtarının TDLS el sıkışmasına yeniden yüklenmesi.

CVE-2017-13087: gro'nun yeniden yüklenmesi

Saldırının Gerçekleştirildiği Video