Geçtiğimiz haftalarda bir araştırmacı, WinRAR dosya sıkıştırma yazılımının eski deneme sürümlerinde bir güvenlik açığı bulduğunu paylaştı. Uzaktan kod çalıştırılmasına izin veren güvenlik açığı esasen bir saldırganın WinRAR kullanıcılarına gönderilen istekleri engellemesine ve/veya değiştirilmesine olanak sağlıyor.

Web Güvenliği Araştırmacısı Igor Sak-Sakovskiy, 20 Ekim tarihinde atanan Ortak Güvenlik Açıkları ve Etkilenme Kimliği CVE-2021-35052 ile WinRAR güvenlik açığını ayrıntılandıran bir makale yayınladı. Mevzu bahis güvenlik açığı, WinRAR'ın 5.70 deneme sürümünü etkiliyor, eğer mevcut kullanmakta olduğunuz WinRAR sürümü 6.02 ise bu güvenlik açığından etkilenmezsiniz.

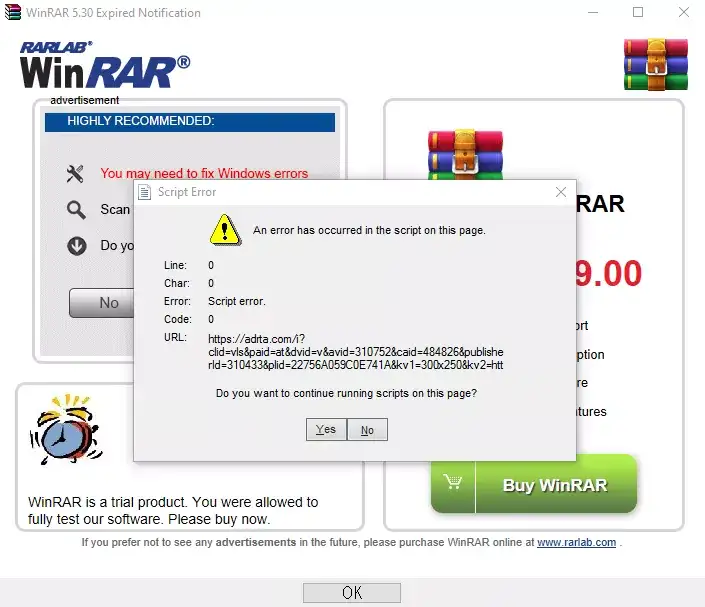

Araştırmacılar, şans eseri 5.70 sürümünde bir JavaScript hatası fark ettiklerinde güvenlik açığını keşfettiler. Daha fazla araştırma yaparak, WinRAR'ın internet bağlantısını kesmenin ve son kullanıcıya verdiği yanıtları değiştirmenin mümkün olduğunu buldular.

Zafiyet, bir ".docx, .pdf, .py" veya ".rar" dosyaları çalıştırmanın yanı sıra. Windows güvenlik uyarılarını da tetiklemeye devam ediyor. Kendisini çalıştırmak için kullanıcılara gösterilen iletişim kutusunda "Evet" veya "Çalıştır" düğmelerine tıklanılması gerekiyor. Bu sebeple, WinRAR çalıştırılırken bu uyarı pencereleri karşınıza çıktığında dikkatli olmanızı tavsiye ederim.

Sakovskiy ayrıca, WinRAR'ın önceki sürümlerinin, 2019 yılından itibaren daha iyi bilinen CVE-2018-20250 açıklarından yararlanma yoluyla uzaktan kod yürütülmesine karşı savunmasız olduğunu vurguluyor. WinRAR'ın hangi sürümüne sahip olduğunuzdan emin değilseniz, programı açtıktan sonra Pencerenin üst kısmındaki "yardım" seçeneğine ve ardından "WinRAR Hakkında" seçeneğine tıklamanız yeterli.