∝ Yeni Seriye Hoş Geldiniz Dostlar

Zararlı yazılımlar üzerine bir çok yazı yazmıştım ve bir çok kişiye yardım etme fırsatı bulmuştum. Konuları tek tek ele almak ve daha büyük bir kitleye ulaşmak adına “Kötüyü Tanı Özel Serisi” yapmaya karar verdim. Serini sonuna geldiğimde ise, umarım daha fazla kullanıcıya ulaşmış ve bilgilendirmiş olurum. Sıkılacağınızı düşünmüyorum, resmiyetten uzaklaşarak, sohbet havasında yazacağım. Keyifli okumalar dilerim.

√ Trojan Nedir ?

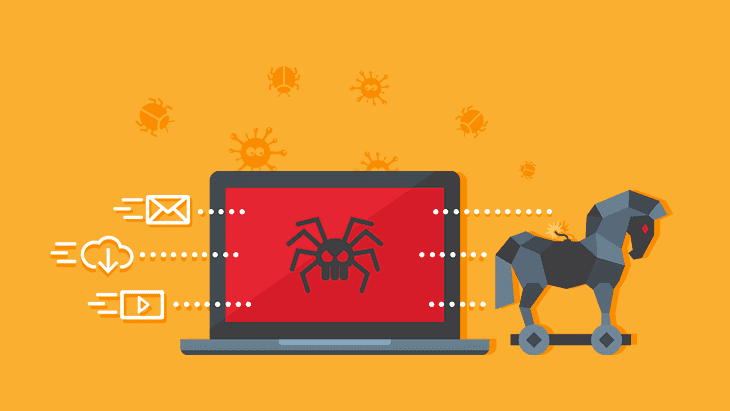

Trojan, kendisini yararlı yazılım olarak tanıtan ve sisteme giriş yaptığında hedef bilgisayarın uzaktan kontrolünü sağlayan zararlı bir yazılımdır. Sistem üzerindeki kontrolünü ise çeşitli yönetici (root) yetkilerini izinsiz alarak gerçekleştirir. Bu tarz zararlı yazılımların kısaca tabiri RAT’tır. RAT’ın açılımı ise “Remote Access Trojan” olarak karşımıza çıkıyor. RAT’ı oluşturan ve hedef cihazı yöneten sisteme “server”, hedef bilgisayara ise “client” ismi verilir.

Küçük Bilgilendirme: Client burada, bağımlı anlamında kullanılmaktadır.

√ RAT’ların Türleri Ve Kullandıkları Yollar

1) Yararlı Yazılıma Enjekte Edilen RAT’lar

RAT’ların iki farklı türü bulunuyor. Bunlardan ilki, zararlı bir yazılımın içine uzaktan yönetim sağlayan kod parçalarının yerleştirilmesiyle, yazılımın değiştirilmesidir. Bu tarz işlemlerin geneline “zararlının gömülmesi” adı verilir ve amacı kullanıcıya yakalanma oranının düşürülmesidir. Örneğin, Dünya üzerinde tanınan bir fotoğraf düzenleme programının “sözde ücretsiz” hali.

Ücretli bir programın, crack vb. uygulamalar ile ücretsiz bir şekilde kullanılmaya çalışılması, büyük güvenlik tehtidleri oluşturur. “Hiç kimse, karşılığı olan bir ürünü karşılıksız sunmaz”. Cracklerin çoğu programa gelen bir güncelleme ile devre dışı kalır. Crack uygulamasını çalıştıran kullanıcı ise çoktan zararlı yazılımı etkinleştirmiş olur. Cracklenmiş program düzgün çalışıyor gibi gözükse bile, sistemden “mutlaka” veri kaçırıyordur.

![Trojan (RAT) Nedir? [Kötüyü Tanı Özel Serisi] truva ati virusu - PC Hocası](https://pchocasi.com.tr/wp-content/smush-webp/2020/07/truva-ati-virusu.png.webp)

2) Vaatler Üzerinden Saldıran RAT’lar

Gelelim RAT’ların ikinci ve en tehlikelisine. Birazdan bahsedeceğim zararlı yazılım, tamamen kullanıcının aldanmasıyla harekete geçer ve durdurulması ilk türe göre oldukça zordur. Örnek verecek olursak, herhangi bir oyunun crack dosyaları (.exe), sevdiğiniz bir oyunun hilesi, internet ortamından video ve müzik indiren bedava yazılımlar.

Bahsettiğim örnekler üzerinden giderek, tüm oyun hileleri ya da tüm video ve müzik indirme programları RAT’tır diyemeyiz. RAT’ın buradaki amacı, bu tarz işlemleri kullanıcıya vaat ederek, maske ardındaki yüzünü saklamaya çalışmasıdır. Nitekim sahte olan bu yazılımları çalıştırmanız sonucu, bilgisayarınız zararlıyı oluşturan kişi tarafından, uzaktan erişime hazır hale getirilmiş demektir. RAT, gizlenmeyi ve saklanmayı sever, sessiz hareket eder.

√ RAT Oluşturan Programlar

İnternet ortamından zararlı yazılım oluşturabileceğiniz bir çok program bulabilirsiniz. Tekrardan uyarmakta fayda var, “hiçbir şey karşılıksız değildir”. Size sunulan program gerçekten bir RAT oluşturuyor ve işe yarıyor olabilir fakat bu zararlı yazılımı oluşturduğunuz programın da bir RAT olduğunu ve sisteminizde aktif olarak çalıştığını, unutmamanız gerekiyor.

Bu duruma “ava giderken avlanmak” diyebiliriz çünkü RAT oluşturabilen herhangi bir programı yazmak, “profesyonellik” gerektirir. Örneğin, X isimli program ile rat oluşturan “1000” kişi var ve oluşturulan zararlı yazılımların çalıştırıldığı “1000” hedef bilgisayar var.

Bu durumda, RAT oluşturan programı yazan Hacker’ın ise “2000” adet işlem yapmaya her an hazır olan, bilgisayarı olmuş oluyor. Dolayısıyla büyük bir zombi ağının içine dahil olmuş oluyorsunuz. Kontrol etmek isterken, daha profesyonel ve anlaşılması güç şekilde, kontrol ediliyorsunuz. Umarım kendimi anlatabilmişimdir, devam edelim dostlarım.

![Trojan (RAT) Nedir? [Kötüyü Tanı Özel Serisi] how are trojan horses spread - PC Hocası](https://pchocasi.com.tr/wp-content/smush-webp/2020/07/how-are-trojan-horses-spread.png.webp)

√ RAT, Hacker ve Sosyal Mühendislik Bağlantısı

Bu ve bu tarz zararlı yazılımların, hedef bilgisayara sokulması için orta ve ileri düzey kandırma yeteneği gerekir. Kısaca “insanı hacklemek, sistemi hacklemek demektir” diyebiliriz. Maalesef ki RAT’lar video, müzik ya da fotoğrafların içine dahi gömülecek şekilde tasarlanabiliyor. Örneğin, ücretli bir filmin size gönderilen ücretsiz “.mp4 ya da .avi” uzantılı hali, herhangi bir kişiye ait olduğu iddia edilen ve açılması istenen fotoğraf.

Bunların hepsi sosyal mühendislik (toplum mühendisliği) saldırılarıdır ve hedef kişiye ya da sisteme, zararlı yazılımın (RAT) sadece video, müzik vb. bir dosyadan ibaret olduğuna inandırmak için kullanılır. Siber güvenlik eğitimi almış ve konu hakkında bir şeyler bilen kullanıcının, bu tarz yemleri yemesi oldukça zordur fakat olanaksız değildir. Herkes kandırılabilir ya da yanlışa doğru gözüyle bakabilir.

Not: Dosya uzantılarına takılmayalım dostlar, mantığı anlatmaya çalışıyorum.

![Trojan (RAT) Nedir? [Kötüyü Tanı Özel Serisi] define trojan horse - PC Hocası](https://pchocasi.com.tr/wp-content/smush-webp/2020/07/define-trojan-horse.png.webp)

√ RAT Neler Yapabilir ?

- Veri Şifreleme: Dosyalarınızı açılmayacak ya da geri dönüşü olmayacak şekilde şifreleyebilir.

- Veri Sızdırma ve Değiştirme: Web kamerası ve mikrofon üzerinden görüntü-ses kaydı, ekran görüntüsünün alınması vb. [Eğer kullanmıyorsanız web kameranıza bant yapıştırmanız faydalı olacaktır. Kullandığınız zaman çıkarabilirsiniz.]

- Sisteme Anlık Müdahale: Klasikleşmiş olan ve bilinen, sistemin kapatılması, CD sürücüsünün açılması, klavye ve fare gibi aygıtların etkisiz hale getirilmesi.

- Klavye Hareketlerinin Kaydedilmesi: İnternet alışverişlerinde kullandığınız banka kartının bilgileri ya da sosyal medya hesaplarının şifrelerinin ele geçirilmesi durumu diyebiliriz.

- Proxy Truva: Sistem üzerinde kendini saklayabilme özelliğine sahiptir. Aktif hale geldikten sonra, kendini en korunaklı yere yerleştirir ve görünmez bir şekilde faaliyetlerine devam eder.

- Sistem Güvenliğini Devre Dışı Bırakma: Sisteminizde kurulu bulunan antivirüs programını etkisiz hale getirebilir. Tarama sırasında sistemi kitleyebilir ya da kapatabilir.

- Dos ve DDoS Saldırıları: Hedef bilgisayarları yöneten kişinin istediği bir IP adresine ya da URL’ye “hizmet reddi” saldırısı yapılabilir.

![Trojan (RAT) Nedir? [Kötüyü Tanı Özel Serisi] trojan 1 - PC Hocası](https://pchocasi.com.tr/wp-content/smush-webp/2020/07/trojan-1.jpeg.webp)

√ Zaman Ve Bilgi Bombaları Nedir?

»Zaman bombası, RAT’ı oluşturan kişi tarafından belirli saat ve tarihte gerçekleştirilecek olan eylemin planlanmasıdır.

»Bilgi bombası ise, bir eylemi gerçekleştirmek için sistemin durumunu denetleme ve hazır olduğunda harekete geçilmesi anlamındadır.

![Trojan (RAT) Nedir? [Kötüyü Tanı Özel Serisi] Grandoreiro truvaati ticom 750x375 1 - PC Hocası](https://pchocasi.com.tr/wp-content/uploads/2020/07/Grandoreiro-truvaati-ticom-750x375-1.jpg)

√ Korunma Yolları

- Hiçbir şartta antivirüs programını devre dışı bırakmamalısınız ve düzenli olarak güncellemelisiniz.

- Haftanın belirli gününe “virüs taraması” planlayın ve sisteminizi rutin şekilde haftalık olarak tarayın.

- Crackli antivirüs programı kullanmayın.

- Bilinmeyen adreslerden gelen veya spam kutusuna düşen mailleri açmayın.

- Windows güncellemelerini kesinlikle düzenli olarak denetlemeli ve yeni güncellemeleri kurmalısınız.

- Hazırda bulunan driver ve programların güncellemelerini yapmalısınız.

- Zararlı yazılımlardan korunma ve temizleme konularında daha detaylı bilgi için buradan virüs tespit ve temizleme üzerine yazdığım yazıma gidebilirsiniz.

Önemli Uyarı: Microsoft belirli işletim sistemlerinden desteğini çekmesine rağmen, desteğin bulunmadığı işletim sistemlerine güvenlik güncellemelerini yapmaya devam etmektedir. Desteğin çekilmediği tek nokta “güvenlik”tir.

Hakkında bilgi verilmesini istediğiniz zararlı yazılımları yorum bölümünde belirtebilirsiniz. Yeni bir “Kötüyü Tanı Özel Serisi”nde buluşmak ve CyberWorld içerisinde güvende kalmanız dileğiyle, görüşürüz dostlar.

⌈ Günün Sözü ⌋

Bir şey kötü ifade edildi diye mutlaka yanlış değildir, mükemmel söylendi diye mutlaka doğru değildir.

Aurelius Augustinius

![Trojan (RAT) Nedir? [Kötüyü Tanı Özel Serisi] 3 types of malware computer virus trojan horse worm 100768042 large - PC Hocası](https://pchocasi.com.tr/wp-content/uploads/2020/07/3_types-of-malware_computer-virus_trojan-horse_-worm-100768042-large.jpg)

![Trojan (RAT) Nedir? [Kötüyü Tanı Özel Serisi] trojan header image - PC Hocası](https://pchocasi.com.tr/wp-content/uploads/2020/07/trojan-header-image.png)

qwqwq

Merhaba rat artık silincektir bizde rat silici uygulamamız var onla silebilirsiniz

Aynen kardeşim silebilirsin :))))

Tokata çıkmış o boşver 😀